Prisma Cloud、ホストとコンテナ向けセキュリティ機能を強化:業界唯一の WAF、APIセキュリティ、ランタイム保護、ボット防御を統合したプラットフォームによ るアプリケーション保護

This post is also available in: English (英語)

パロアルトネットワークスは、本日、ホストとコンテナ向けセキュリティ機能を強化した包括的なクラウドネイティブセキュリティプラットフォーム「Prisma® Cloud」の新版を提供開始することを発表します。

パロアルトネットワークスは、Prisma Cloudによりクラウドネイティブ環境全体での包括的なクラウドワークロード保護機能を提供しており、ホストやコンテナ、Kubernetes、サーバーレスを、実行時およびアプリケーションライフサイクル全体でセキュリティを向上させるよう取り組んでいます。

統合ツールに対する業界全体のニーズ

クラウドネイティブの採用が拡大し続ける中では、統合型の包括的なセキュリティプラットフォームが不可欠です。2020年に「Cloud Native Computing Foundation」という団体の実施した調査では、以下の点が明らかになりました。

- コンテナ利用の継続的な増加: 本番環境におけるコンテナの利用は2016年から300%増加し、昨年だけで84%増加しました

- Kubernetesの主流化: 回答者の91%がKubernetesを利用しており、そのうち83%がKubernetesを本番環境で利用しています

- サーバーレス技術の採用: 回答者の30%が、本番環境でサーバーレス技術を採用していると回答しています

- CI/CD技術はクラウドネイティブユーザーに不可欠: 回答者の80%以上が本番環境でCI/CDパイプラインを利用しています

組織は効率性を追求して複数のクラウドネイティブ型アーキテクチャを組み合わせて導入し、それらをさまざまなパイプライン技術(アプリの継続的な開発からリリースまでの作業手順を自動化する技術)と連携させ、リリースサイクルを短縮しています。しかし多くの場合、これらのスタックを保護するために複数の専用セキュリティソリューションが導入されており、運用上の負担とセキュリティの欠陥が生まれています。

今回Prisma Cloudのクラウド上の包括的なワークロード保護機能が強化されたことで、DevOpsチームがワークロードとアプリケーションの迅速な構築と展開を継続しながら、セキュリティチームが包括的な保護を実現できるようになります。

Web アプリケーションと API セキュリティの統合アプローチ

昨年10月に提供開始したPrisma Cloud 2.0 では、Web アプリケーションと API のセキュリティ (WAAS; Web Application and API Security)のモジュールを追加しました。これは複数クラウドにまたがって実行中の Web アプリケーションと API を検出し、カスタマイズ可能なOWASP Top 10(国際ウェブセキュリティ標準機構が発表するWebアプリケーションの脅威のTOP 10)で挙げられた脅威からの保護、API セキュリティ、ランタイム保護を提供するものです。これら各機能はディフェンダー統合エージェントフレームワークと連動する単一ダッシュボード上で提供され、クラウドネイティブアプリケーションの保護を迅速かつ容易に展開することができます。

本モジュールの検証のため、弊社の製品チームは他社の主要ソリューションと比較する内部ベンチマーク分析を実施しました。200,000件以上の正規Webトランザクションに対して実在するさまざまな攻撃手法を実行し、誤検知 (false positive) と検出漏れ (false negative) の割合を測定しました。

新しいホワイトペーパー(英語)で詳しく説明されているように、弊社チームは、Web アプリケーションファイアウォール (WAF) 機能が、競合6社のソリューションよりも優れていることを示しました。誤検知と検出漏れの回避を示す精度は、Prisma Cloud モジュールが99.3%と最も高く、誤検知率も0.02%と最も低かったです。

WAASにおけるボットリスク管理と高度な DoS 保護の追加

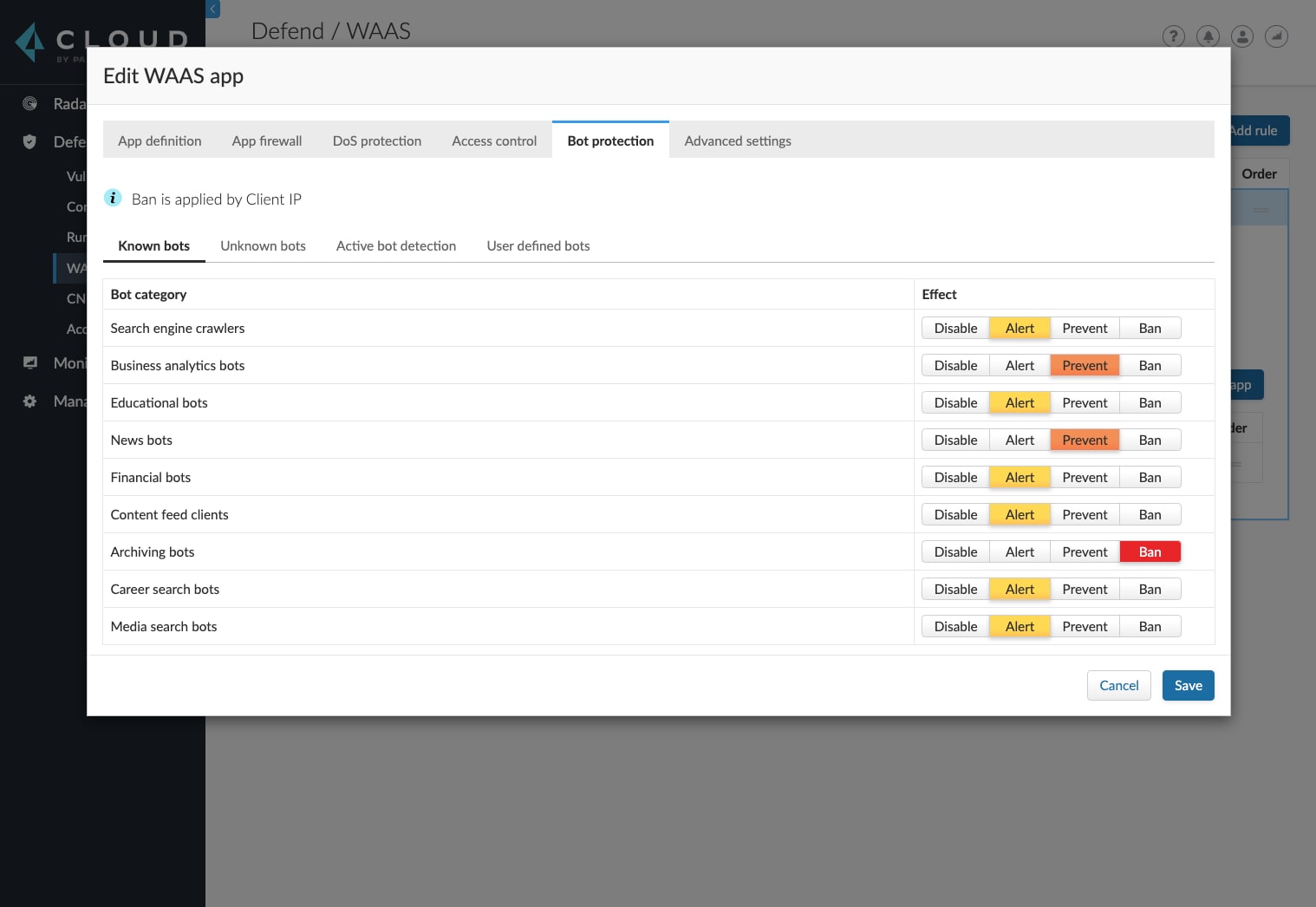

図 1:Prisma Cloudのボット保護制御画面(新機能)

今回ベンチマークテストの結果とともに、以下の強固な WAAS 機能の追加を発表します。

- ボット保護: WAASにおいて、Webボットを管理し、さまざまな種類のボットに対するアクセスをどのように処理するかを指定できるようになりました。既知のボット、未知のボット、ユーザー定義のボットを対象とした、カスタマイズ可能な可視性と保護が提供されます。各設定は、セキュリティチームが選択した特定のアプリケーションに適用することができます。

- 高度な DoS 保護: 流量制御を適用することで、アプリケーション層のサービス拒否 (DoS) 攻撃を防御する機能がWAASに追加されました。

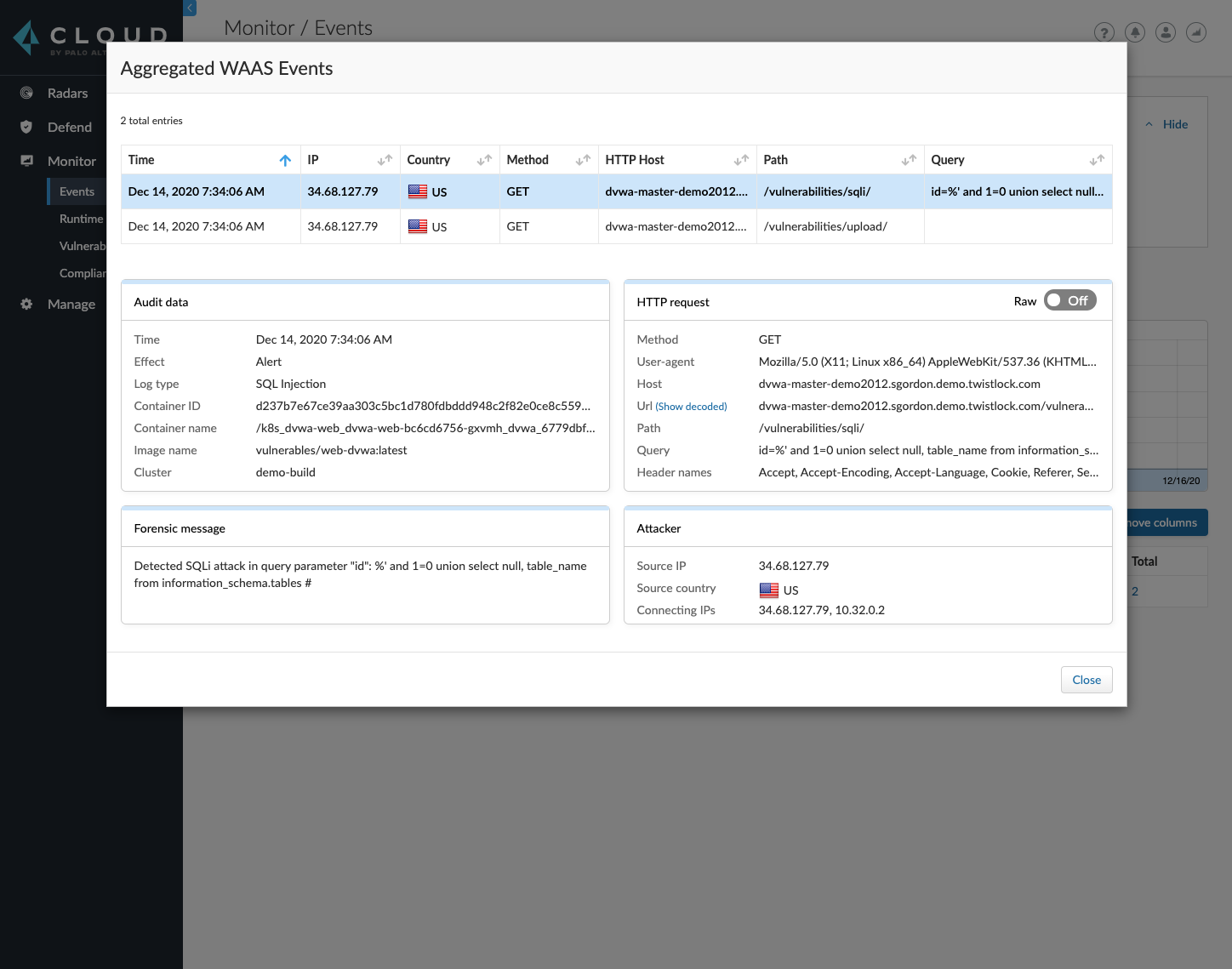

図 2:WAASイベント情報の一覧表示 (新機能)

ホスト向けセキュリティ: カスタマイズしたコンプライアンス ポリシーを適用

コンテナと Kubernetes の採用が急速に進む中、依然としてホストやクラウド VM (仮想マシン) がクラウドインフラストラクチャ戦略の中心です。組織がリフトアンドシフトアプローチを採用してワークロードをクラウドに移行する場合でも、VMを利用してコンテナ化されたスタックを実行する場合でも、セキュリティチームはワークロードを保護する必要があります。これには、継続的な脆弱性管理とコンプライアンス、ランタイム保護 (ファイルの整合性監視、ログ検査、カスタムランタイムルール)、アクセスコントロール、フォレンジックが必要です。

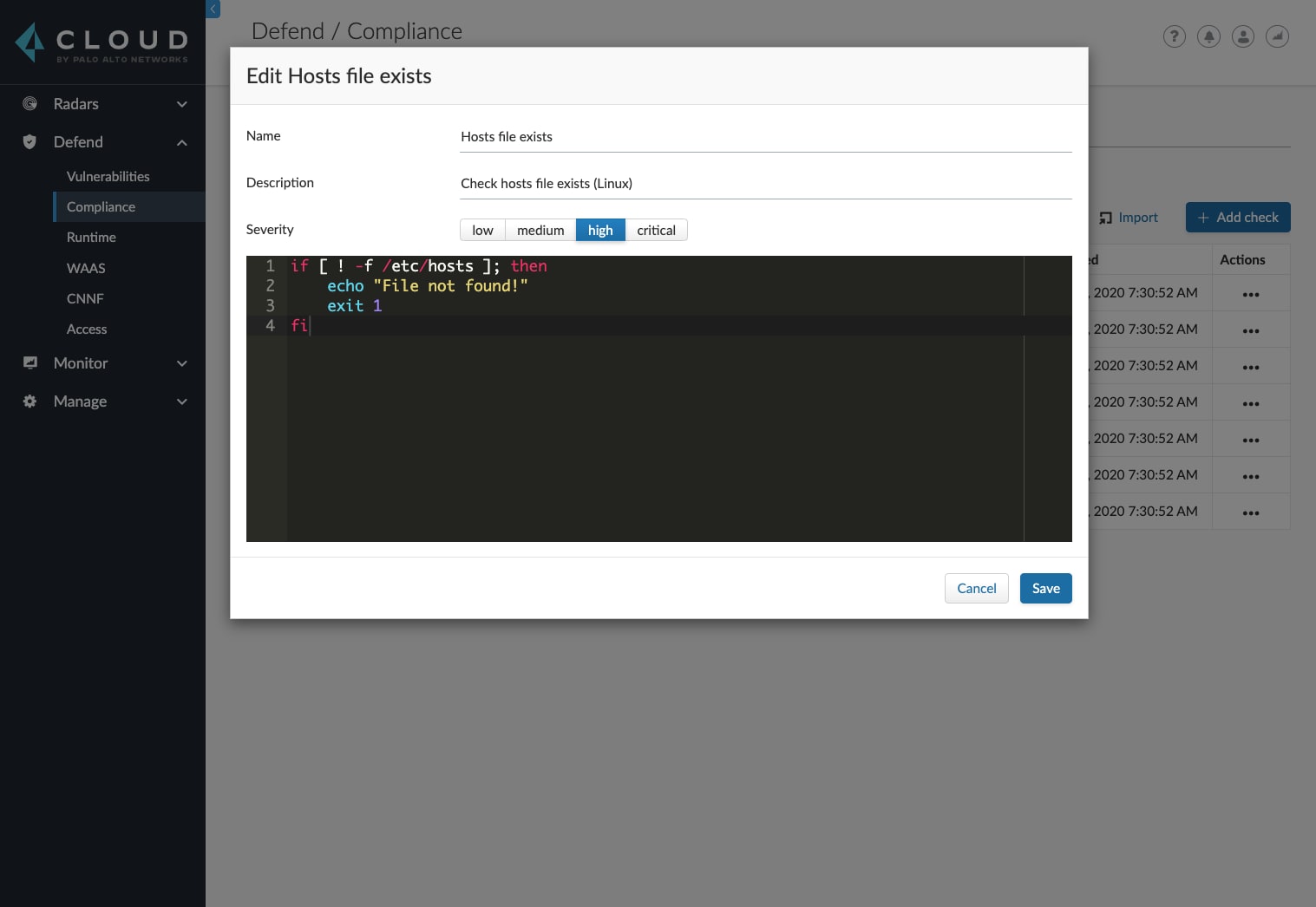

今回の新たなに追加したカスタマイズ可能なホスト用コンプライアンスポリシーを使用すると、ホストのオペレーティングシステム、オーケストレーターの構成、ランタイムチェックを対象とするBashスクリプトを使用して、各保護機能に対するセキュリティポリシーとコンプライアンスチェックを実装できます。

図 3. ホスト向けカスタム可能なコンプライアンスポリシー 画面

コンテナセキュリティ: Kubernetes クラスタ認識と CRI-O コンプライアンスチェックの強化

Kubernetes クラスタの認識

絶えず進化し拡張を続けるKubernetes環境をセキュリティチームが監視および保護する際、Kubernetesネイティブのコンストラクトを使用してルールとポリシーをマッピングし、ランタイム監査を表示することで時間と労力を削減できます。Prisma Cloud の新版では、プラットフォーム全体でのKubernetes クラスタ名の活用方法に関して改善が行われました。

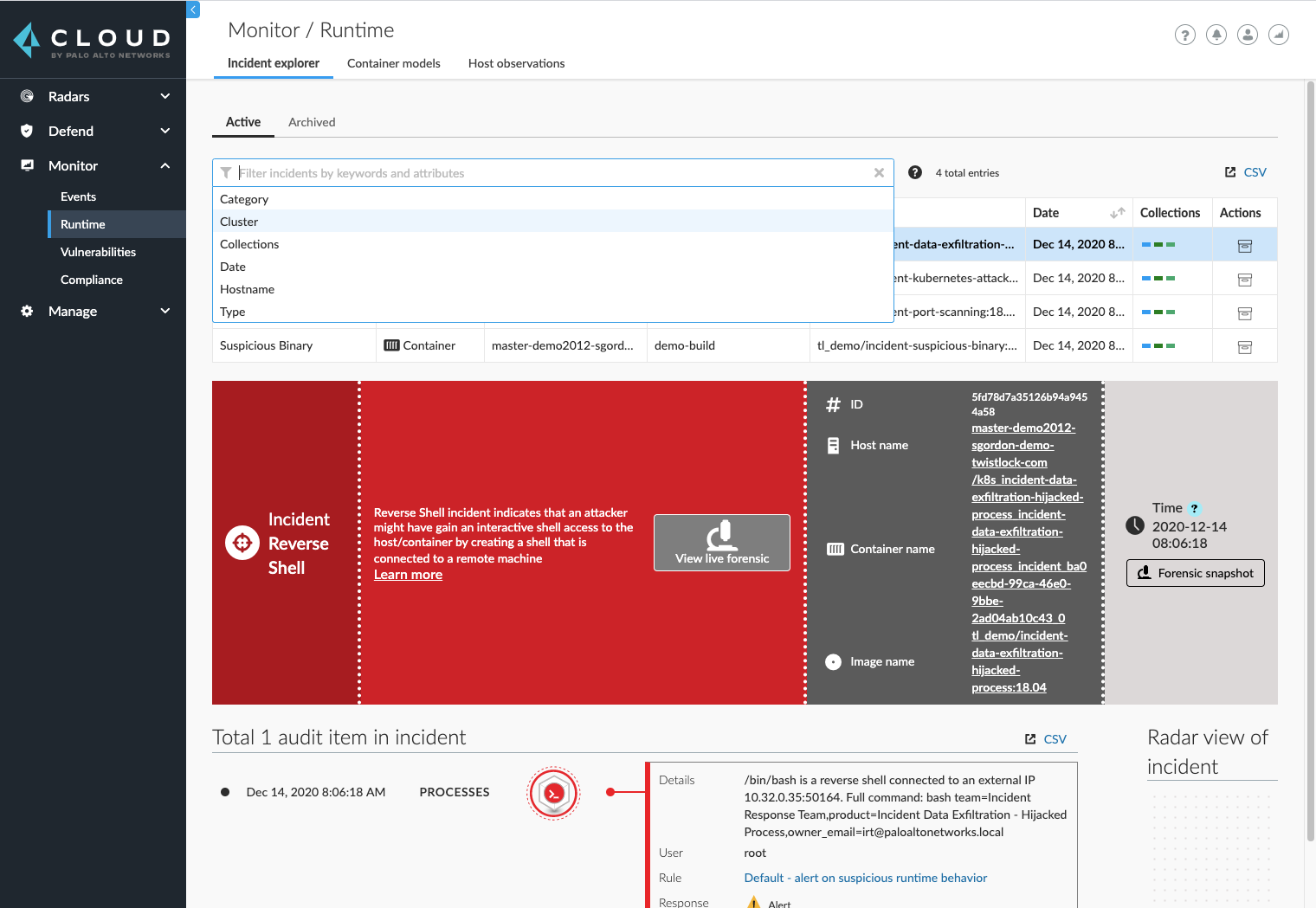

図 4. クラスタ定義を使用してフィルタリングされたセキュリティインシデント

クラスタ名を利用して、環境やポリシーをマッピングしたり、ランタイム環境や監査を表示したりすることができます。例としては、以下のようなものがあります。

- レーダー表示を特定のクラスタを対象にグループ化

- クラスタ別にイメージスキャン結果を表示

- クラスタごとに環境を横断するポリシーの構築とマッピング

図4のスクリーンショットは、インシデントエクスプローラでセキュリティインシデントを表示するためのフィルターとしてクラスタを使用する方法を示しています。これによりセキュリティチームはインシデントを素早く診断し、キルチェーンデータを確認してタイムラインビューを表示できます。

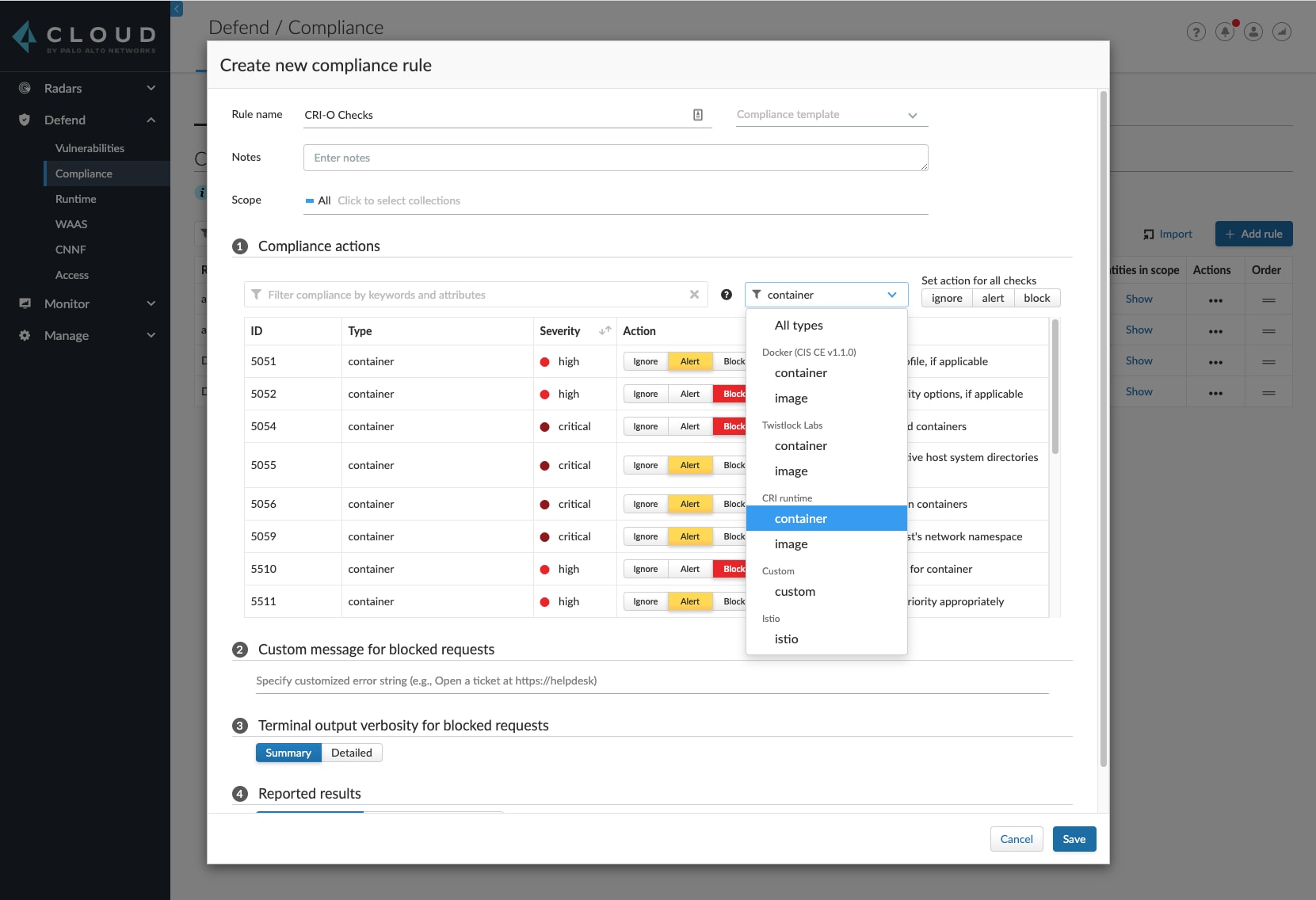

CRI-O コンプライアンス チェック

CRI-Oがコンテナランタイムのオープンスタンダードとして浮上する中、DevOpsおよびセキュリティチームはこの技術に適切なセキュリティポリシーやコンプライアンスが適用されることを望んでいます。

Prisma Cloudの新版では、コンテナやイメージ、ホスト構成の全体で、25件のコンプライアンスチェックをCRI-O にマッピングします。以下のスクリーンショットで強調表示されているように、ユーザーはコンプライアンスルールエディタ内でドロップダウンメニューから事前作成されたマッピングを迅速かつ容易に選択することができます。

図 5:新しい CRI-O コンプライアンスポリシー

その他の主な機能

新版ではほかにも、プラットフォーム全体にわたる機能強化が含まれています。下記は代表的な機能です。

- ディフェンダーの拡張: 各コンソールまたはプロジェクトに対して最大10,000 件のディフェンダーをサポートします

- インテリジェンス ストリームの機能強化: エアギャップ環境または切断された環境では、Prisma Cloud Compute Editionのコンソールによってインテリジェンスストリームのデータを自動的に管理および配布できるようになりました

- ベースレイヤーの脆弱性: アプリケーション層の脆弱性に対する脆弱性の検出結果をセグメント化 (グループ化) します

- 猶予期間: 脆弱性の猶予期間をベンダーの修正日に合わせることができます

- Harbor内のネイティブイメージの脆弱性の結果: Harborのレジストリユーザー向けに、弊社アプリケーションだけでなく、Harbor内でも脆弱性の結果を直接提供できるようになりました

上記のすべての機能はPrisma Cloud Compute EditionとPrisma Cloud Enterprise Editionで提供開始されています。

Related Blogs

Subscribe to the Newsletter!

By submitting this form, you agree to our Terms of Use and acknowledge our Privacy Statement. Please look for a confirmation email from us. If you don't receive it in the next 10 minutes, please check your spam folder.